Бюджетування з відкритим кодом: чому прозорість важлива для ваших грошей

Бюджетування з відкритим кодом: чому прозорість важлива для ваших грошей

Бюджетування з відкритим кодом: чому прозорість важлива для ваших грошей

Коли ви довіряєте свої фінансові дані додатку, ви передаєте йому одну з найчутливіших категорій інформації про своє життя. Ваші витрати розкривають, де ви живете, де працюєте, що їсте, ваш стан здоров'я, ваші стосунки та безліч інших інтимних деталей. Проте більшість людей навіть не уявляють, що відбувається з цими даними після того, як вони потрапляють до бюджетного додатку.

Це проблема «чорної скриньки» сучасного фінансового програмного забезпечення. Ви вводите свої транзакції, і десь усередині закритої системи щось відбувається. Що саме? Ви ніколи не дізнаєтесь. Код заблокований, потоки даних приховані, а обіцянки компанії — єдине, що стоїть між вашим фінансовим життям та потенційним зловживанням.

Бюджетні додатки з відкритим кодом пропонують принципово інший підхід. Коли код публічний, змінюється все. Дослідники безпеки можуть перевірити заяви. Захисники конфіденційності можуть аудитувати обробку даних. І ви, як користувач, можете довіряти не тому, що компанія вас про це просить, а тому, що докази доступні кожному для перевірки.

Більшість додатків для бюджетування та відстеження витрат працюють як чорні скриньки. Ви завантажуєте додаток, створюєте обліковий запис, підключаєте банк і починаєте відстежувати витрати. Інтерфейс відполірований, функції корисні, і все виглядає чудово. Але під цією привітною поверхнею ховається система, яку ви не можете перевірити, верифікувати чи по-справжньому зрозуміти.

Коли ви використовуєте фінансовий додаток із закритим кодом, у вас немає можливості перевірити, що насправді відбувається з вашими даними. Компанія може стверджувати, що ваша інформація зашифрована, надійно зберігається і ніколи не передається третім особам. Але як ви можете це перевірити? Їхня політика конфіденційності — це юридичний документ, написаний юристами, а не технічна специфікація, яку можна звірити з реальним кодом.

Подумайте, що типовий бюджетний додаток знає про вас:

Це надзвичайно детальний фінансовий портрет. З програмним забезпеченням із закритим кодом ви довіряєте збереження цього портрету виключно на основі корпоративних обіцянок та юридичних угод, які можуть змінитися в будь-який момент.

Багато додатків збирають значно більше даних, ніж усвідомлюють користувачі. Аналітичні платформи, сервіси звітування про збої, рекламні SDK та сторонні інтеграції часто працюють непомітно у фоновому режимі. Кожна з цих систем може збирати та передавати дані про ваші моделі використання, інформацію про пристрій та, можливо, навіть вашу фінансову активність.

З додатками із закритим кодом ви не можете визначити:

Додаток може надсилати ваші дані про транзакції до стороннього аналітичного сервісу для «покращення продукту». Він може створювати цифровий відбиток вашого пристрою та пов'язувати вашу фінансову поведінку з рекламними профілями. Ви б ніколи про це не дізналися, оскільки не можете побачити код.

Безпека через приховування — це хибна концепція, яка продовжує існувати в програмному забезпеченні із закритим кодом. Компанії заявляють, що їхні системи безпечні, але дослідники безпеки не можуть перевірити ці заяви, оскільки не мають доступу до коду. Вразливості можуть існувати роками, поки їх не виявлять через витік даних, а не через проактивний аудит.

Фінансові додатки із закритим кодом часто роблять заяви про безпеку, які звучать вражаюче, але їх неможливо перевірити:

Без доступу до вихідного коду ці заяви — маркетинговий текст, а не факти, які можна перевірити.

Програмне забезпечення з відкритим кодом перевертає традиційну модель безпеки. Замість того, щоб ховати код і сподіватися, що ніхто не знайде вразливості, проєкти з відкритим кодом відкривають все для перевірки. Ця прозорість створює принципово сильнішу позицію безпеки.

Коли вихідний код публічний, будь-хто з відповідною експертизою може його вивчити. Дослідники безпеки, захисники конфіденційності, зацікавлені користувачі та професійні аудитори — всі вони можуть перевірити код на потенційні проблеми. Цей розподілений аудит створює багатошаровий контроль, який компанії із закритим кодом просто не можуть забезпечити.

Спільнота безпеки відкритого коду включає:

Кожна з цих груп привносить різні перспективи, навички та мотивацію. Дослідник конфіденційності може помітити патерни збору даних, які пропустить аудитор безпеки. Розробник, що інтегрується з проєктом, може виявити граничні випадки, які пропустили оригінальні автори. Ця різноманітність уваги — це перевага, яку жодна окрема команда безпеки не може повторити.

Коли вразливості виявляються у програмному забезпеченні з відкритим кодом, шлях від виявлення до виправлення зазвичай швидший і прозоріший, ніж у закритих альтернативах. Дослідники безпеки можуть:

Порівняйте це з програмним забезпеченням із закритим кодом, де дослідники часто навіть не можуть перевірити, чи була повідомлена ними вразливість дійсно виправлена. Їм доводиться довіряти слову постачальника, а історія показує, що це не завжди надійно.

Принцип безпеки, який сповідує відкритий код, простий: припускайте, що ваші опоненти можуть бачити ваш код, і проєктуйте безпеку, яка працює попри це. Це призводить до принципово сильніших архітектур безпеки:

Коли ви не можете сховати свою реалізацію, вам доведеться зробити її правильно. Цей тиск створює кращі результати безпеки, ніж хибний комфорт прихованого коду.

Вам не потрібно бути програмістом, щоб оцінити надійність проєкту з відкритим кодом. Хоча ви, можливо, не зможете переглянути код рядок за рядком, ви можете оцінити багато важливих факторів, які вказують на те, чи заслуговує проєкт вашої довіри.

Кожен добре підтримуваний проєкт з відкритим кодом має трекер завдань, де обговорюються помилки, запити на функції та питання. Це справжня скарбниця інформації про те, як працює проєкт:

На що звертати увагу:

Проєкт, який ігнорує питання безпеки або відкидає занепокоєння користувачів, посилає чіткі сигнали про свої пріоритети. І навпаки, проєкт із продуманими та своєчасними відповідями на питання демонструє справжню відданість своїм користувачам.

Професійні аудити безпеки — це значна інвестиція, яка демонструє відданість проєкту безпеці. Зверніть увагу на:

Відсутність професійних аудитів не обов'язково є дискваліфікуючим фактором, особливо для менших проєктів. Але для додатків, що обробляють чутливі фінансові дані, певна форма зовнішньої валідації безпеки дає впевненість.

Сучасне програмне забезпечення залежить від багатьох зовнішніх бібліотек та фреймворків. Додаток може мати відмінний внутрішній код, але покладатися на проблемні залежності. Ви можете оцінити стан залежностей, звернувши увагу на:

Такі інструменти, як графік залежностей GitHub та рекомендації з безпеки, роблять цю інформацію видимою навіть для нетехнічних користувачів. Проєкт із десятками застарілих залежностей та необробленими попередженнями безпеки повинен викликати занепокоєння.

Одна з найпотужніших переваг програмного забезпечення з відкритим кодом — можливість звірити заяви про конфіденційність з реальною реалізацією. Хоча ви, можливо, не зможете прочитати код самостійно, зверніть увагу на:

Спільноти навколо програмного забезпечення з відкритим кодом, орієнтованого на конфіденційність, часто включають учасників, які спеціально аудитують потоки даних і повідомляють про свої знахідки. Їхні аналізи допоможуть вам зрозуміти, що код насправді робить.

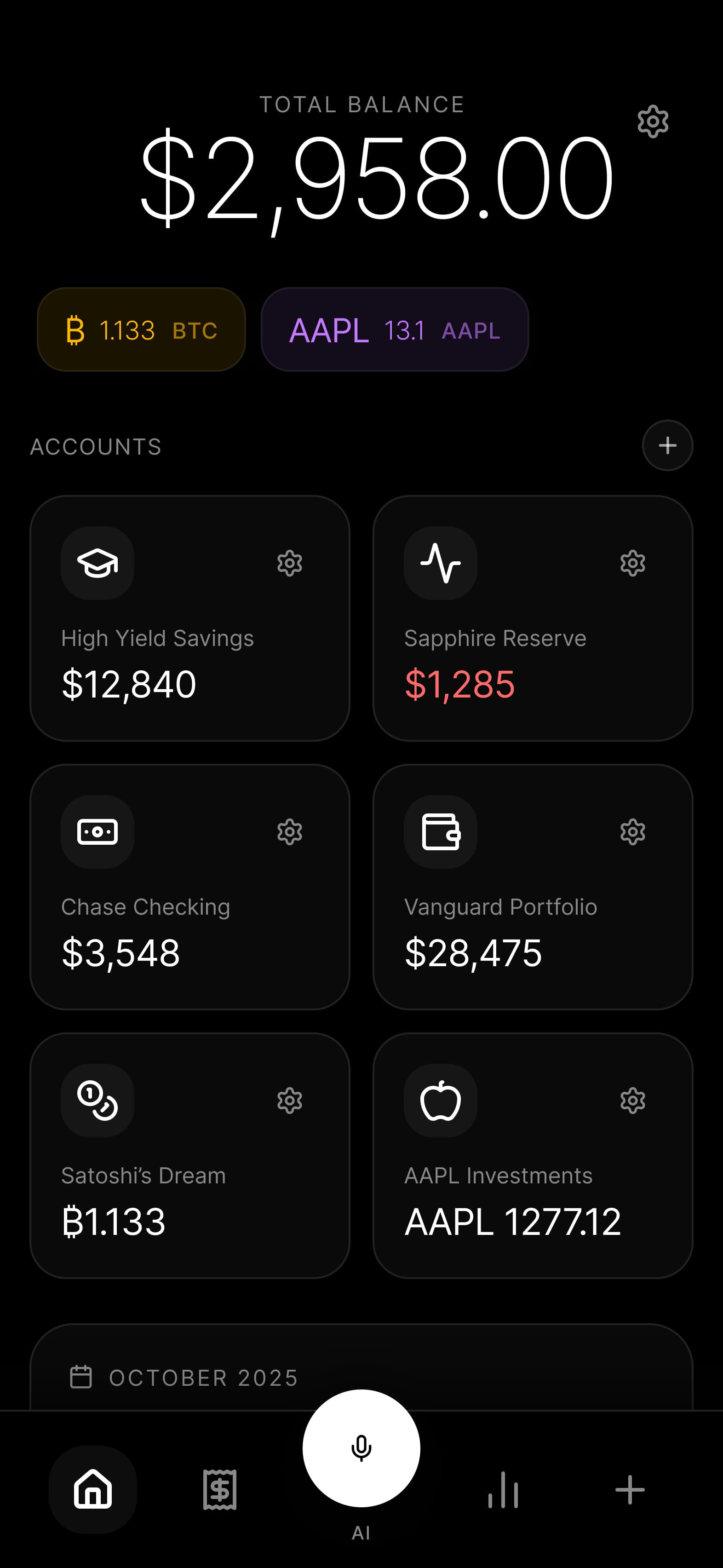

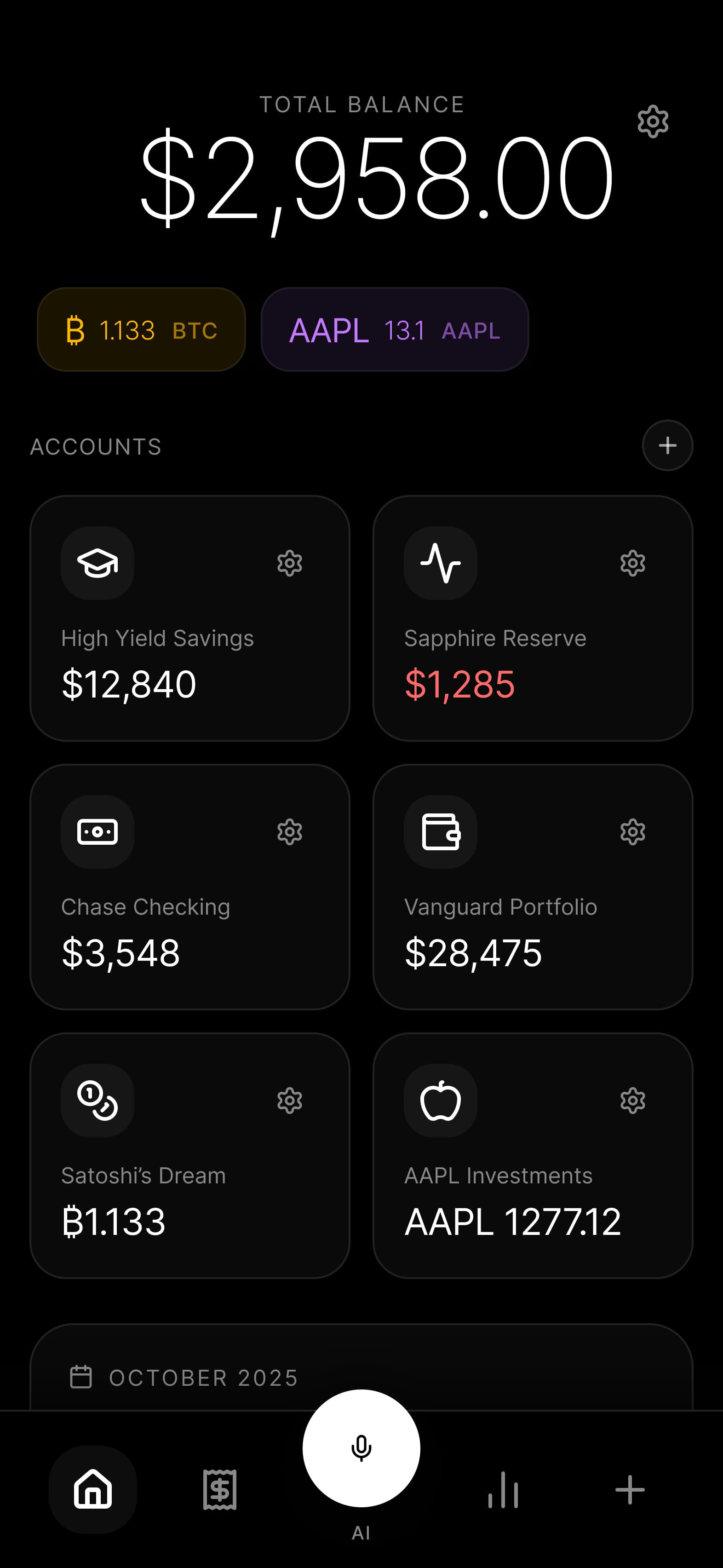

Budgie побудований на принципі, що вам не потрібно нам довіряти. Ви повинні мати можливість перевірити наші заяви, вивчити наш код і підтвердити, що ми робимо те, що говоримо. Все в Budgie має відкритий код — від мобільного додатку до бекенд-сервісів.

На відміну від деяких проєктів, які відкривають лише частини свого коду, зберігаючи критичні компоненти закритими, Budgie на 100% має відкритий код:

Ця повна прозорість означає, що немає прихованих компонентів, де може ховатися підозріла поведінка. Кожен рядок коду, що обробляє ваші дані, доступний для перевірки.

Budgie використовує MIT License — одну з найдозвільніших ліцензій відкритого коду. Ми обрали цю ліцензію з кількох причин:

Для користувачів:

Для спільноти:

Ми переконані, що обмежувальне ліцензування підриває переваги довіри, які дає відкритий код. Якщо ви не можете вільно перевіряти та ділитися кодом, прозорість є неповною.

Відкритий код процвітає завдяки участі спільноти. Якщо ви хочете зробити внесок у Budgie, є багато способів долучитися:

Для розробників:

Для нерозробників:

Для дослідників безпеки:

Відвідайте наш [репозиторій на GitHub](https://github.com/nicknisi/budgie), щоб розпочати.

Проєкт з відкритим кодом — це більше, ніж просто публічний код. Це спільнота користувачів, учасників та мейнтейнерів, які працюють разом над спільними цілями. Те, як ця спільнота управляється, має значення для довгострокового здоров'я та надійності проєкту.

Budgie дотримується прозорого процесу прийняття рішень:

Рішення щодо функцій:

Рішення щодо безпеки:

Рішення щодо конфіденційності:

Наша дорожня карта розробки публічна та регулярно оновлюється. Ви можете бачити:

Ця прозорість дозволяє вам приймати обґрунтовані рішення щодо того, чи підходить вам Budgie. Якщо запланована функція вас турбує, ви можете висловити ці занепокоєння до того, як вона буде реалізована. Якщо потрібна функція відсутня, ви можете виступити за її впровадження або зробити внесок самостійно.

Ми серйозно ставимося до вразливостей безпеки та впровадили процеси відповідального розкриття:

Для дослідників безпеки:

Наші зобов'язання:

Ми переконані, що привітання досліджень безпеки робить Budgie безпечнішим для всіх. Дослідники, які вивчають наш код, роблять послугу нам та нашим користувачам.

Budgie — не єдиний варіант з відкритим кодом для управління фінансами. Існує здорова екосистема альтернатив, і ми вважаємо за правильне чесно їх згадати. Різні інструменти підходять для різних потреб, і найкращий вибір залежить від ваших конкретних вимог.

Actual — це орієнтований на конфіденційність інструмент бюджетування з сильним підходом local-first. Він пропонує методологію конвертного бюджетування, можливості синхронізації з банком та варіанти як для самостійного розгортання, так і для хмари. Якщо ви віддаєте перевагу конвертному стилю бюджетування та хочете десктопний досвід, Actual варто розглянути.

Firefly III — це комплексний менеджер особистих фінансів, розроблений для самостійного розгортання. Він пропонує детальне відстеження транзакцій, функції бюджетування та розширену звітність. Якщо ви комфортно управляєте власною серверною інфраструктурою та хочете максимального контролю, Firefly III надає потужні можливості.

GnuCash — ветеран фінансового програмного забезпечення з відкритим кодом, що пропонує подвійний бухгалтерський облік, придатний для особистого та малого бізнесу. Якщо вам потрібні функції бухгалтерського рівня, такі як виставлення рахунків та відстеження бізнес-витрат, зріла кодова база GnuCash має за собою десятиліття розробки.

Budgie зосереджується саме на мобільному відстеженні витрат з підходом offline-first. Наші пріоритети:

Ми вважаємо, що в екосистемі є місце для всіх цих інструментів. Користувачі виграють, коли мають вибір, а конкуренція між проєктами з відкритим кодом стимулює інновації, зберігаючи переваги довіри від прозорості.

Програмне забезпечення з відкритим кодом не стає автоматично безпечнішим, але воно забезпечує кращу безпеку через прозорість. Коли код публічний, недоліки безпеки можуть бути знайдені та виправлені будь-ким з відповідною експертизою, а не лише оригінальними розробниками. Цей розподілений нагляд зазвичай виявляє проблеми швидше, ніж покладання виключно на внутрішні команди безпеки. Однак переваги безпеки реалізуються лише тоді, коли спільнота дійсно переглядає код, тому активні, добре підтримувані проєкти з більшою ймовірністю будуть безпечними, ніж покинуті.

Це поширене занепокоєння, але дослідження безпеки послідовно показують, що приховування забезпечує слабкий захист. Рішучі зловмисники можуть провести зворотну інженерію додатків із закритим кодом, знайти вразливості через фазинг та зондування або використати ті ж помилки, які пропустили внутрішні розробники. Тим часом легітимні дослідники безпеки не мають можливості допомогти. Відкритий код передбачає, що супротивники вивчатимуть код, і проєктує безпеку, яка працює попри це. Це створює більш стійкі системи, ніж надія, що зловмисники не придивлятимуться уважно.

Це обґрунтоване занепокоєння, відоме як «верифікація збірки». Budgie використовує відтворювані збірки, де це можливо, дозволяючи будь-кому перевірити, що опублікований додаток відповідає вихідному коду. Для мобільних додатків потрібна додаткова довіра до дистрибуції через магазин додатків, але відкритий код гарантує, що ви можете зібрати додаток самостійно, якщо хочете максимальної перевірки. Ми також надаємо контрольні суми для релізів, щоб ви могли перевірити цілісність завантаження.

Одна з ключових переваг архітектури з відкритим кодом та offline-first — суверенітет даних. Ваші дані зберігаються локально на вашому пристрої, а не заблоковані в хмарі якоїсь компанії, яка може зникнути. Якщо розробка Budgie зупиниться завтра, ваші дані все ще будуть на вашому телефоні, а відкритий код дозволить будь-кому продовжити розробку або створити інструменти експорту. Ви ніколи не будете заблоковані.

Ні. Хоча будь-хто може запропонувати зміни до коду, ви контролюєте, яку версію використовуєте. Оновлення встановлюються лише тоді, коли ви вирішите оновити додаток. Якщо вас турбує конкретна версія, ви можете переглянути зміни перед оновленням або навіть зібрати власну версію з вихідного коду. Відкрита природа коду означає, що зміни видимі та доступні для перегляду, що фактично дає вам більше контролю, а не менше.

Budgie безкоштовний у використанні з додатковими преміум-функціями для користувачів, які хочуть розширені можливості. Наша бізнес-модель спирається на користувачів, які знаходять достатню цінність у продукті, щоб підтримати його розробку, а не на монетизації даних користувачів. Відкрита природа коду фактично підтримує цю модель, оскільки користувачі можуть довіряти, що їхні дані не продаються, що робить їх більш готовими платити за преміум-функції. Прозорість та стійкий бізнес можуть співіснувати.

Фінансове програмне забезпечення, яке поважає вашу конфіденційність, не повинно вимагати сліпої віри. Обираючи бюджетний додаток з відкритим кодом, ви обираєте перевірену безпеку замість маркетингових обіцянок. Ви обираєте контроль спільноти замість корпоративної непрозорості. Ви обираєте довіру до доказів, а не до тверджень.

Budgie втілює цей прозорий підхід. Кожен рядок коду публічний. Кожне рішення задокументоване. Кожну заяву можна перевірити. Ми не просимо вас довіряти нам, бо ми так кажемо. Ми просимо вас довіряти нам, бо ви можете точно бачити, що ми робимо.

Ваші фінансові дані заслуговують на такий рівень прозорості. Патерни ваших витрат розкривають інтимні деталі вашого життя, і ви маєте повне право знати, як саме ця інформація обробляється. Бюджетування з відкритим кодом робить це знання можливим.

Готові відчути фінансовий трекінг, побудований на прозорості? Ознайомтеся з нашим [кодом з відкритим кодом](/#open-source), дізнайтеся про наші [практики безпеки](/#security) та [приєднайтеся до списку очікування](/#waitlist), щоб бути серед перших користувачів Budgie. Ваші гроші. Ваші дані. Ваша можливість перевірити кожну нашу заяву.

2025-02-10

Технічний огляд офлайн-першої архітектури Budgie: як SQLite, шифрування AES-256 та синхронізація між пристроями забезпечують повну конфіденційність ваших фінансових даних.

Читати статтю→2025-01-29

Дослідіть рух local-first, CRDT, механізми синхронізації та чому розробники обирають офлайн-орієнтовану архітектуру для додатків, чутливих до конфіденційності.

Читати статтю→Приєднайтеся до списку очікування Budgie та станьте першими, хто відчує справді приватний облік витрат.

Приєднатися до списку очікування