La plupart des applications de finances personnelles qui proposent la synchronisation bancaire s'appuient sur un agrégateur de données financières pour la faire fonctionner. L'agrégateur s'intercale entre vous et votre banque, collecte vos identifiants ou jetons OAuth et renvoie les données de transaction à l'application. Ce schéma est si courant que de nombreux utilisateurs supposent que c'est la seule façon dont la synchronisation bancaire automatique peut fonctionner.

Non. Et le schéma des agrégateurs comporte des risques qui sont rarement clairement divulgués aux utilisateurs. Cet article explique ce que font les agrégateurs, pourquoi l'agrégation massive crée une cible de violation de valeur élevée, et comment une architecture hors ligne d'abord offre une alternative structurellement plus sûre.

Le pattern agrégateur : ce que Plaid fait et ce qu'il voit

Plaid est un agrégateur de données financières qui sert d'intermédiaire entre les applications de finance grand public et les banques. Lorsque vous connectez un compte bancaire via une application utilisant Plaid, voici ce qui se passe au niveau de la couche données :

- Collecte des identifiants — Pour les banques qui ne prennent pas en charge OAuth directement, Plaid utilisait historiquement le scraping d'écran, nécessitant votre vrai nom d'utilisateur et mot de passe. De nombreuses intégrations ont migré vers des jetons OAuth, mais la gestion des identifiants passe encore par l'infrastructure de Plaid.

- Miroir des transactions — Plaid extrait votre flux de transactions de la banque et le stocke. L'agrégateur conserve une copie de votre historique financier sur ses serveurs, séparément de l'application que vous utilisez réellement.

- Partage de données — Les données Plaid peuvent être partagées avec d'autres applications connectées à Plaid que vous avez précédemment autorisées, des prêteurs, des bureaux de crédit et des partenaires, selon des conditions que les utilisateurs lisent rarement en entier.

- Conservation — Les données de transactions sont conservées au-delà de la période active de toute connexion d'application individuelle. La suppression de l'application ne supprime pas automatiquement les données de l'agrégateur.

Cela signifie que lorsque vous utilisez une application de budget basée sur un agrégateur majeur, vos données bancaires existent dans au moins trois endroits : votre banque, l'application et l'agrégateur. Chacun est une surface de violation indépendante.

Pourquoi l'agrégation massive est une cible de violation à haute valeur

Un agrégateur de données financières qui dessert des millions d'utilisateurs détient des identifiants ou des jetons d'accès pour des millions de comptes bancaires dans un seul système. Du point de vue d'un attaquant, c'est une cible bien plus attrayante que n'importe quelle banque individuelle, car :

- Point d'entrée unique — Compromettre un seul système donne accès aux identifiants couvrant des centaines de banques et institutions financières différentes. Les attaquants n'ont pas besoin de cibler chaque banque individuellement.

- Historique de transactions concentré — Les agrégateurs détiennent non seulement des identifiants, mais aussi des années d'historique de transactions normalisé. Ces données sont précieuses pour la fraude à l'identité, la prise de contrôle de compte et les attaques d'ingénierie sociale.

- Posture de sécurité tierce — La posture de sécurité d'un agrégateur majeur est déterminée par cette entreprise, pas par votre banque. Votre banque peut avoir d'excellentes pratiques de sécurité, mais votre exposition aux données dépend désormais d'un tiers que vous n'avez pas explicitement choisi.

Ce risque n'est pas théorique. Les principaux agrégateurs de données financières et intermédiaires fintech ont connu des incidents de sécurité significatifs au fil des années, exposant des identifiants bancaires, numéros de comptes et historiques de transactions. Chaque incident a affecté simultanément les utilisateurs de plusieurs applications, car la violation se situait au niveau de la couche agrégateur plutôt que d'une application individuelle.

L'approche hors ligne comme réponse architecturale

Une architecture hors ligne d'abord traite le risque lié aux agrégateurs au niveau structurel plutôt que par des promesses de politique. Lorsque vos données financières sont stockées sur votre appareil et que la synchronisation bancaire se produit directement — sans intermédiaire — la surface d'attaque de l'agrégateur n'existe pas.

Ce qui change architecturalement

- Aucun escrow d'identifiants — Vos identifiants bancaires ou jetons OAuth sont stockés uniquement sur votre appareil, chiffrés au repos. Aucun serveur tiers n'en détient une copie.

- Communication directe avec la banque — Lors de la synchronisation, votre appareil communique directement avec l'API de votre banque. Les données de transactions circulent de la banque vers l'appareil sans passer par un serveur intermédiaire.

- Aucune copie agrégateur de votre historique — Parce que la synchronisation est directe, il n'y a pas de seconde copie de votre flux de transactions sur un serveur agrégateur. Les seules copies sont chez votre banque et sur votre appareil.

- L'impact d'une violation est isolé — Si votre appareil est compromis, l'exposition se limite à vos comptes. Une violation d'agrégateur peut exposer tous les utilisateurs simultanément.

Jetons API directs vs OAuth d'agrégateur

De nombreuses banques proposent désormais des programmes API officiels avec des jetons OAuth délimités. Ces jetons accordent un accès en lecture seule à l'historique des transactions sans exposer les identifiants de connexion. Lorsqu'ils sont utilisés dans une application hors ligne d'abord, c'est la forme la plus sécurisée de synchronisation bancaire automatisée disponible :

- Permissions limitées — Le jeton n'accorde l'accès qu'aux données de transactions. Il ne peut pas initier de virements, modifier les détails du compte ou accéder à d'autres services bancaires.

- Révocable — Vous pouvez révoquer le jeton depuis votre portail bancaire à tout moment, mettant fin immédiatement à l'accès sans changer votre mot de passe.

- Aucune exposition d'identifiants — Le jeton est généré par votre banque, et non dérivé de votre mot de passe. Même si le jeton est intercepté, vos identifiants de connexion restent protégés.

- Stocké localement — Dans une application hors ligne, le jeton réside sur votre appareil, pas sur un serveur agrégateur. Le révoquer depuis votre banque supprime également le seul chemin d'accès restant.

L'OAuth via agrégateur, en revanche, achemine votre autorisation bancaire via la plateforme de l'agrégateur. Le jeton résultant est détenu par l'agrégateur, pas par l'application ni votre appareil. Vous faites confiance à l'agrégateur pour l'utiliser de manière responsable et le sécuriser convenablement.

Import PDF, Excel et CSV comme solution universelle de secours

Toutes les banques n'offrent pas de programme API, et toutes ne sont pas prises en charge par une intégration de synchronisation directe donnée. Pour ces cas, l'import manuel de relevés est la solution de repli respectueuse de la vie privée — et elle est plus pratique que la plupart des gens ne le pensent.

Pourquoi l'import manuel est sous-estimé

- Compatibilité universelle — Chaque banque qui a jamais existé peut produire un relevé. Les exports CSV et PDF fonctionnent avec toutes les institutions financières de la planète, sans accès API requis.

- Aucune exposition continue d'identifiants — Vous téléchargez un relevé depuis le site de votre banque avec votre connexion habituelle, puis importez le fichier. Il n'y a ni jetons, ni identifiants sauvegardés, ni connexion persistante à gérer.

- Fréquence prévisible — La plupart des utilisateurs rapprochent leurs comptes hebdomadairement ou mensuellement. L'import manuel de relevés s'intègre naturellement à ce rythme sans nécessiter une connectivité permanente.

- Contrôle de la piste d'audit — Vous décidez exactement quelles périodes importer. Il n'y a pas de synchronisation en arrière-plan qui récupère des données sans votre action explicite.

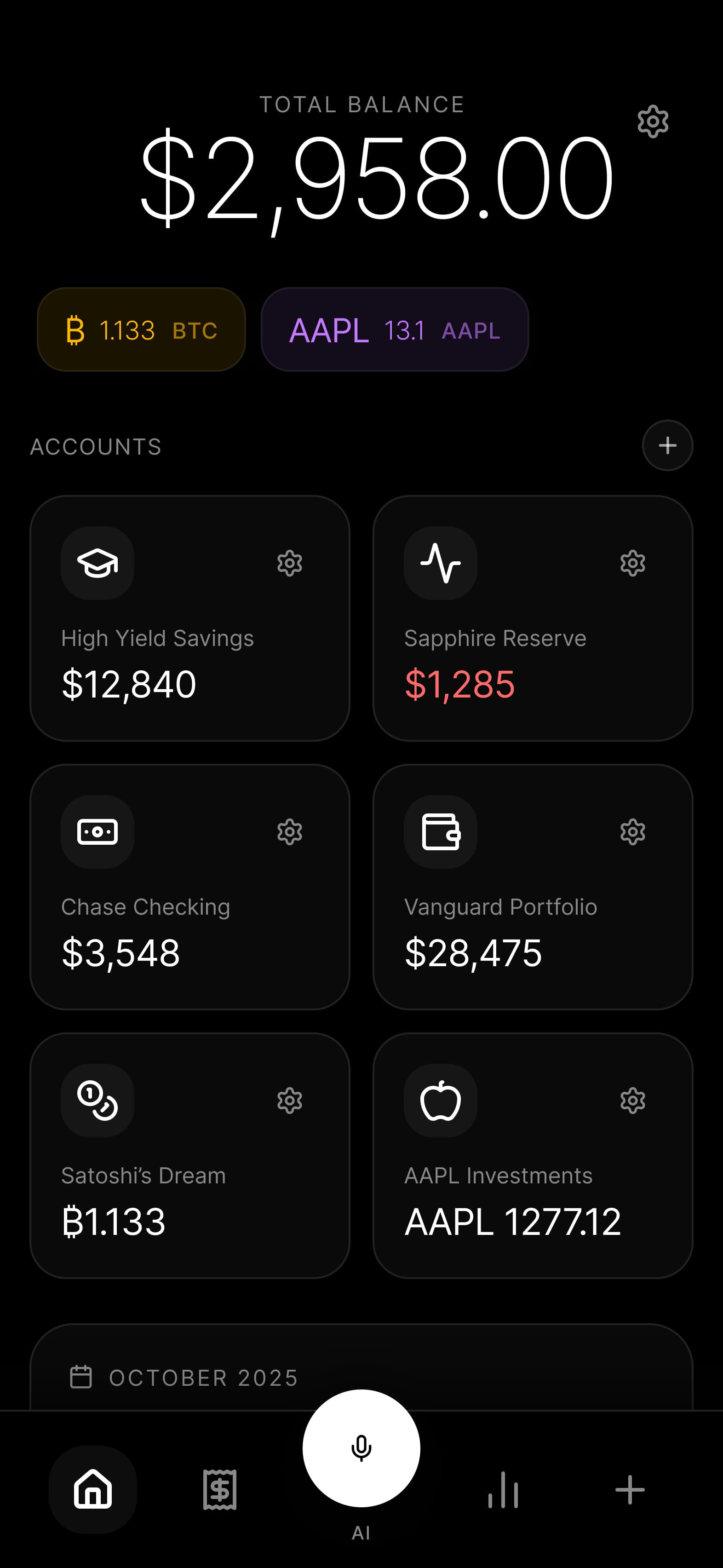

Comment Budgie implémente cela de bout en bout

Budgie prend en charge à la fois la synchronisation bancaire directe et l'import manuel, avec un engagement constant à garder vos données sur votre appareil à chaque étape.

Synchronisation directe

Pour les banques prises en charge, Budgie se connecte directement depuis votre appareil à l'API bancaire en utilisant des jetons OAuth stockés dans la base de données locale chiffrée. La synchronisation s'exécute sur votre appareil ; les serveurs Budgie ne sont pas impliqués dans le flux de données. Les données de transaction sont écrites directement dans la base de données SQLite locale.

Import CSV et PDF

L'import CSV et PDF de Budgie analyse les fichiers de relevé sur votre appareil. Aucun contenu de fichier n'est téléchargé vers un serveur lors de l'import. L'analyseur s'exécute localement, extrait les transactions et les écrit dans la base de données locale. La déduplication garantit que l'import de plages de dates chevauchantes ne crée pas d'enregistrements en double.

Stockage local chiffré

Que les données arrivent via la synchronisation directe ou l'import manuel, elles sont stockées dans la même base de données SQLite chiffrée AES-256. La base de données est protégée par votre code PIN, l'authentification biométrique ou un verrou d'application dédié. Aucune donnée de transaction n'est stockée sur les serveurs de Budgie à aucun moment.

Sauvegarde chiffrée

Lorsque vous créez une sauvegarde, le fichier de base de données chiffré est exporté vers la destination choisie — iCloud, Google Drive, un partage réseau local ou un appareil connecté en USB. Budgie ne reçoit ni ne stocke la sauvegarde. La restauration lit le fichier depuis la même destination et le déchiffre localement.

Foire aux questions

Budgie utilise-t-il Plaid pour la synchronisation bancaire ?

Non. La synchronisation bancaire Budgie se connecte directement de votre appareil aux API bancaires prises en charge sans passer par un agrégateur financier. Pour les banques non encore prises en charge par la synchronisation directe, l'import CSV et PDF offre une compatibilité complète sans gestion d'identifiants par un tiers.

L'import CSV est-il vraiment assez sécurisé pour une utilisation continue ?

Oui, pour la plupart des utilisateurs. L'import manuel s'aligne naturellement sur la façon dont les gens examinent réellement leurs finances — hebdomadairement ou mensuellement. L'avantage sécuritaire est significatif : pas d'identifiants stockés, pas de connexions persistantes et aucun service tiers impliqué. De nombreux utilisateurs soucieux de la sécurité préfèrent ce modèle précisément parce qu'il est explicite et vérifiable.

Que faire si ma banque exige un agrégateur pour l'application que j'utilise actuellement ?

Passer à l'import CSV de Budgie élimine totalement l'agrégateur. Téléchargez votre relevé depuis le site de votre banque comme d'habitude et importez-le dans Budgie. Vous obtenez l'historique complet de vos transactions sans aucune exposition permanente de vos identifiants à un tiers.

Comment Budgie gère-t-il les jetons OAuth pour la synchronisation directe ?

Les jetons OAuth pour la synchronisation bancaire directe sont stockés dans la base de données locale chiffrée de votre appareil avec vos données de transactions. Ils sont protégés par le même chiffrement AES-256 et la même authentification de l'appareil que vos enregistrements financiers. Révoquer un jeton depuis votre portail bancaire met immédiatement fin à tout accès de synchronisation sans nécessiter aucune action dans Budgie.

Puis-je vérifier que Budgie n'envoie pas mes données bancaires à un serveur ?

Oui. Budgie est open source. Vous pouvez examiner le code de synchronisation bancaire et d'import pour confirmer qu'aucun appel sortant n'envoie des données de transaction aux serveurs de Budgie. Les requêtes réseau lors de la synchronisation vont directement de votre appareil au point de terminaison API de votre banque.