Presupuesto de código abierto: por qué la transparencia importa para tu dinero

Presupuesto de código abierto: por qué la transparencia importa para tu dinero

Presupuesto de código abierto: por qué la transparencia importa para tu dinero

Cuando entregas tus datos financieros a una aplicación, le estás confiando una de las categorías de información más sensibles sobre tu vida. Tus patrones de gasto revelan dónde vives, dónde trabajas, qué comes, tu estado de salud, tus relaciones y un sinfín de otros detalles íntimos. Sin embargo, la mayoría de las personas no tienen idea de lo que sucede con estos datos una vez que los ingresan en su aplicación de presupuesto.

Este es el problema de la caja negra del software financiero moderno. Introduces tus transacciones, y en algún lugar dentro de un sistema propietario, ocurren cosas. ¿Qué cosas? Nunca lo sabrás. El código está bajo llave, los flujos de datos están ocultos, y las promesas de la empresa son lo único que separa tu vida financiera de un posible uso indebido.

Las aplicaciones de presupuesto de código abierto ofrecen un enfoque fundamentalmente diferente. Cuando el código es público, todo cambia. Los investigadores de seguridad pueden verificar las afirmaciones. Los defensores de la privacidad pueden auditar el manejo de datos. Y tú, como usuario, puedes confiar no porque una empresa te lo pida, sino porque las pruebas están ahí para que cualquiera las examine.

La mayoría de las aplicaciones de presupuesto y seguimiento de gastos funcionan como cajas negras. Descargas una aplicación, creas una cuenta, conectas tu banco y empiezas a rastrear gastos. La interfaz está pulida, las funciones son útiles y todo parece estar bien. Pero debajo de esa superficie amigable se esconde un sistema que no puedes inspeccionar, verificar ni comprender verdaderamente.

Cuando usas una aplicación financiera de código cerrado, no tienes forma de verificar lo que realmente sucede con tus datos. La empresa puede afirmar que tu información está cifrada, almacenada de forma segura y nunca se comparte. Pero, ¿cómo lo sabes? Su política de privacidad es un documento legal redactado por abogados, no una especificación técnica que puedas verificar contra el código real.

Piensa en lo que una aplicación de presupuesto típica sabe sobre ti:

Este es un retrato financiero extraordinariamente detallado. Con software de código cerrado, confías en que ese retrato permanezca privado basándote únicamente en promesas corporativas y acuerdos legales que pueden cambiar en cualquier momento.

Muchas aplicaciones recopilan muchos más datos de los que los usuarios imaginan. Plataformas de análisis, servicios de informes de fallos, SDKs publicitarios e integraciones de terceros a menudo funcionan silenciosamente en segundo plano. Cada uno de estos sistemas puede estar recopilando y transmitiendo datos sobre tus patrones de uso, información del dispositivo y potencialmente incluso tus actividades financieras.

Con las aplicaciones de código cerrado, no puedes determinar:

La aplicación podría estar enviando tus datos de transacciones a un servicio de análisis de terceros para la «mejora del producto». Podría estar creando una huella digital de tu dispositivo y vinculando tu comportamiento financiero a perfiles publicitarios. Nunca lo sabrías, porque no puedes ver el código.

La seguridad por oscuridad es un concepto erróneo que persiste en el software de código cerrado. Las empresas afirman que sus sistemas son seguros, pero los investigadores de seguridad no pueden examinar el código para verificar esas afirmaciones. Las vulnerabilidades pueden existir durante años antes de ser descubiertas a través de una brecha en lugar de una auditoría proactiva.

Las aplicaciones financieras de código cerrado a menudo hacen afirmaciones de seguridad que suenan impresionantes pero son imposibles de verificar:

Sin acceso al código fuente, estas afirmaciones son texto de marketing, no hechos verificables.

El software de código abierto invierte el modelo de seguridad tradicional. En lugar de ocultar el código y esperar que nadie encuentre vulnerabilidades, los proyectos de código abierto exponen todo al escrutinio. Esta transparencia crea una postura de seguridad fundamentalmente más sólida.

Cuando el código fuente es público, cualquier persona con la experiencia relevante puede examinarlo. Investigadores de seguridad, defensores de la privacidad, usuarios preocupados y auditores profesionales pueden revisar el código en busca de problemas potenciales. Esta auditoría distribuida crea múltiples capas de supervisión que las empresas de código cerrado simplemente no pueden igualar.

La comunidad de seguridad de código abierto incluye:

Cada uno de estos grupos aporta perspectivas, habilidades y motivaciones diferentes. Un investigador de privacidad podría notar patrones de recopilación de datos que un auditor de seguridad pasa por alto. Un desarrollador que integra el proyecto podría descubrir casos límite que los autores originales no detectaron. Esta diversidad de atención es una fortaleza que ningún equipo de seguridad individual puede replicar.

Cuando se descubren vulnerabilidades en software de código abierto, el camino desde el descubrimiento hasta la corrección es típicamente más rápido y más transparente que en las alternativas de código cerrado. Los investigadores de seguridad pueden:

Compara esto con el software de código cerrado, donde los investigadores a menudo ni siquiera pueden verificar si una vulnerabilidad que reportaron fue realmente corregida. Tienen que confiar en la palabra del proveedor, y la historia ha demostrado que eso no siempre es fiable.

El principio de seguridad que abraza el código abierto es simple: asume que tus adversarios pueden ver tu código y diseña una seguridad que funcione de todos modos. Esto conduce a arquitecturas de seguridad fundamentalmente más sólidas:

Cuando no puedes ocultar tu implementación, tienes que hacerla bien. Esta presión produce mejores resultados de seguridad que la falsa comodidad del código oculto.

No necesitas ser programador para evaluar la confiabilidad de un proyecto de código abierto. Aunque quizás no puedas revisar el código línea por línea, puedes evaluar muchos factores importantes que indican si un proyecto merece tu confianza.

Todo proyecto de código abierto bien mantenido tiene un sistema de seguimiento de problemas donde se discuten bugs, solicitudes de funciones y preocupaciones. Es una mina de oro de información sobre cómo opera el proyecto:

Qué buscar:

Un proyecto que ignora los problemas de seguridad o descarta las preocupaciones de los usuarios está enviando señales claras sobre sus prioridades. Por el contrario, un proyecto con respuestas reflexivas y oportunas a las preocupaciones demuestra un compromiso genuino con sus usuarios.

Las auditorías de seguridad profesionales son una inversión significativa que demuestra el compromiso de un proyecto con la seguridad. Busca:

La ausencia de auditorías profesionales no es necesariamente descalificante, especialmente para proyectos más pequeños. Pero para aplicaciones que manejan datos financieros sensibles, alguna forma de validación externa de seguridad resulta tranquilizadora.

El software moderno depende de muchas bibliotecas y frameworks externos. Una aplicación puede tener excelente código internamente mientras se apoya en dependencias problemáticas. Puedes evaluar la salud de las dependencias observando:

Herramientas como el gráfico de dependencias y las alertas de seguridad de GitHub hacen que esta información sea visible incluso para usuarios no técnicos. Un proyecto con docenas de dependencias desactualizadas y advertencias de seguridad sin atender debería generar preocupación.

Uno de los aspectos más poderosos del software de código abierto es la capacidad de verificar las afirmaciones de privacidad contra la implementación real. Aunque quizás no puedas leer el código tú mismo, puedes buscar:

Las comunidades alrededor del software de código abierto enfocado en la privacidad a menudo incluyen miembros que auditan específicamente los flujos de datos y reportan sus hallazgos. Sus análisis pueden ayudarte a entender lo que el código realmente hace.

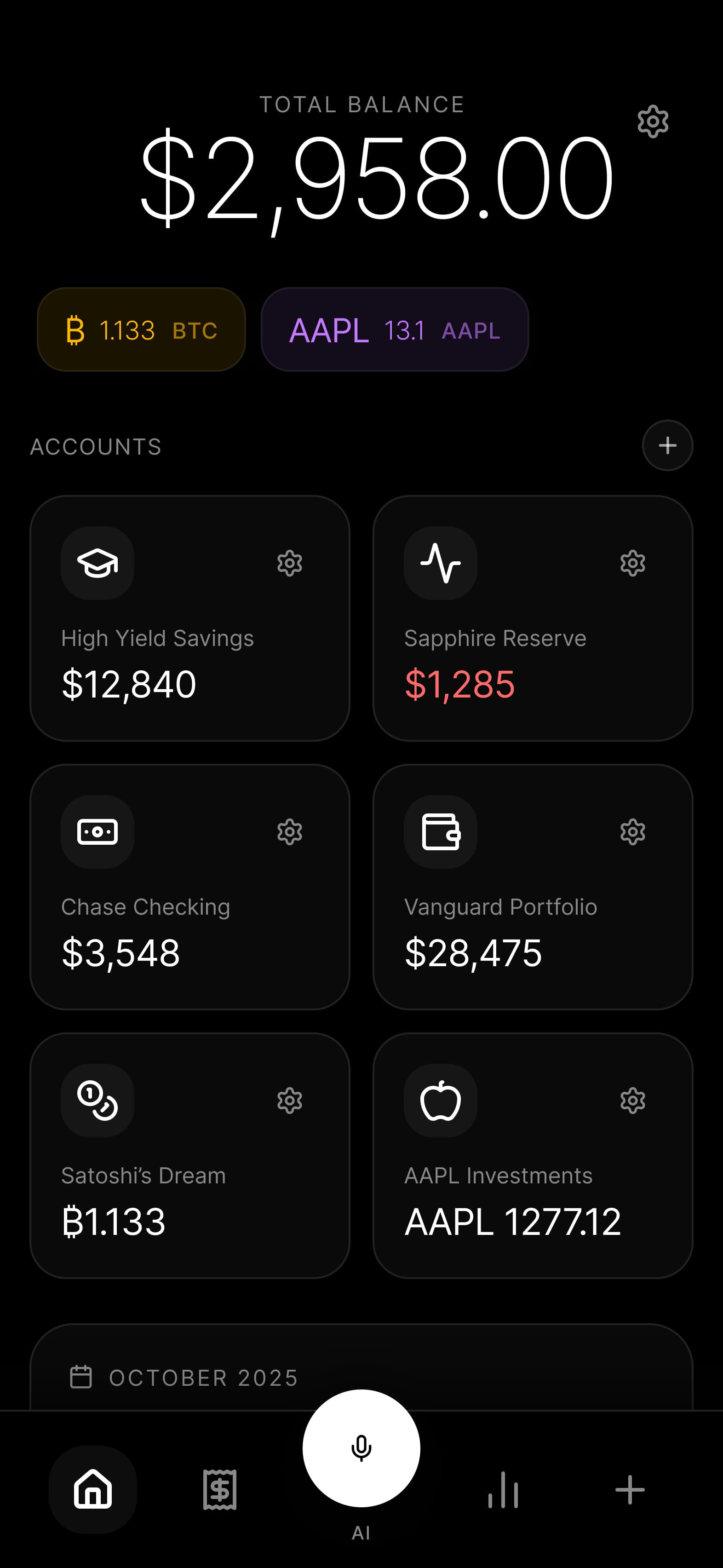

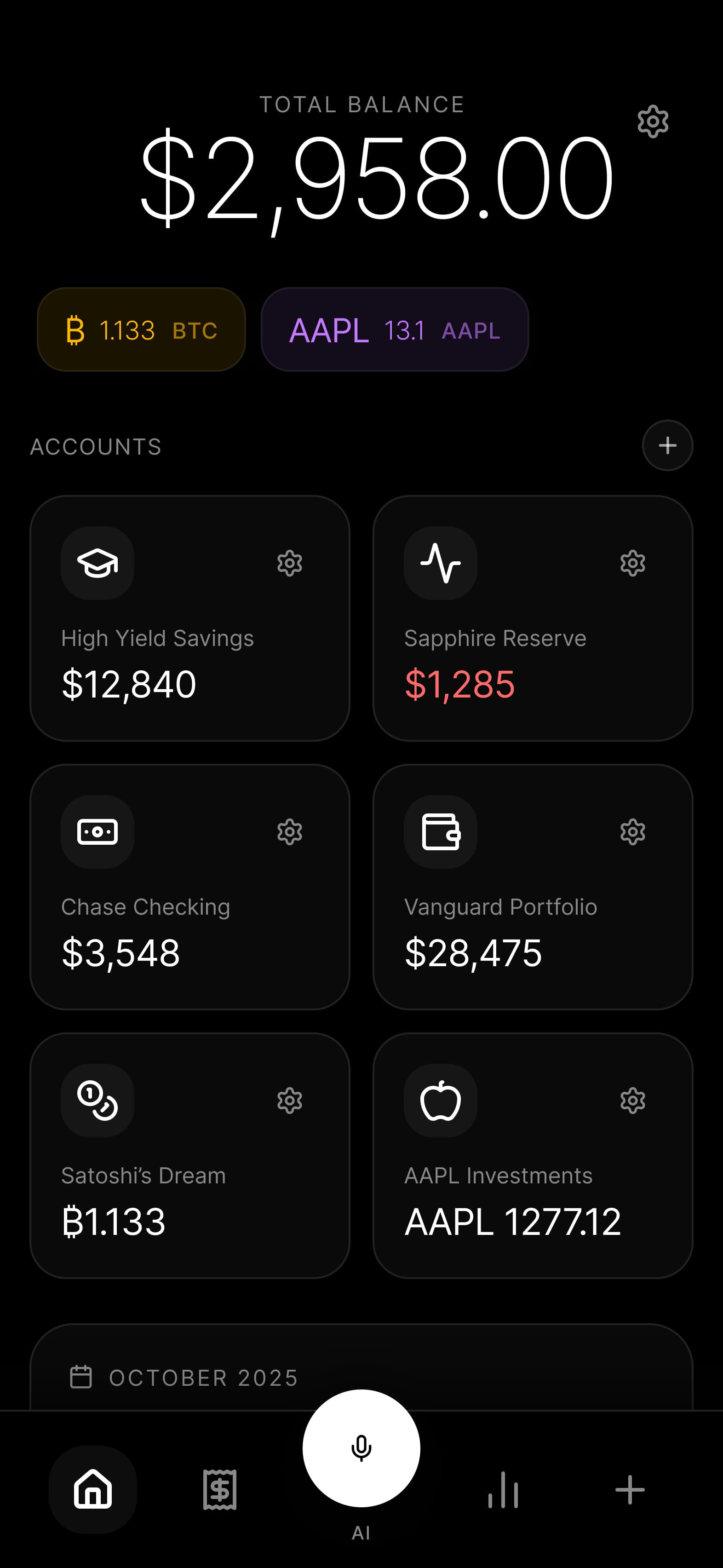

Budgie está construido sobre el principio de que no deberías tener que confiar en nosotros. Deberías poder verificar nuestras afirmaciones, examinar nuestro código y confirmar que hacemos lo que decimos. Todo en Budgie es de código abierto, desde la aplicación móvil hasta los servicios de backend.

A diferencia de algunos proyectos que solo abren partes de su código manteniendo componentes críticos como propietarios, Budgie es 100 % de código abierto:

Esta transparencia completa significa que no hay componentes ocultos donde un comportamiento preocupante pueda esconderse. Cada línea de código que toca tus datos está disponible para su examen.

Budgie usa la MIT License, una de las licencias de código abierto más permisivas disponibles. Elegimos esta licencia por varias razones:

Para los usuarios:

Para la comunidad:

Creemos que las licencias restrictivas socavan los beneficios de confianza del código abierto. Si no puedes examinar y compartir libremente el código, la transparencia es incompleta.

El código abierto prospera con la participación comunitaria. Si quieres contribuir a Budgie, hay muchas formas de involucrarte:

Para desarrolladores:

Para no desarrolladores:

Para investigadores de seguridad:

Visita nuestro [repositorio en GitHub](https://github.com/nicknisi/budgie) para comenzar.

Un proyecto de código abierto es más que solo código público. Es una comunidad de usuarios, contribuidores y mantenedores trabajando juntos hacia objetivos compartidos. Cómo se gobierna esa comunidad importa para la salud a largo plazo y la confiabilidad del proyecto.

Budgie sigue un proceso de toma de decisiones transparente:

Decisiones sobre funciones:

Decisiones de seguridad:

Decisiones de privacidad:

Nuestra hoja de ruta de desarrollo es pública y se actualiza regularmente. Puedes ver:

Esta transparencia te permite tomar decisiones informadas sobre si Budgie es adecuado para ti. Si una función planificada te preocupa, puedes plantear esas preocupaciones antes de que se implemente. Si falta una función que necesitas, puedes abogar por ella o contribuirla tú mismo.

Tomamos las vulnerabilidades de seguridad en serio y hemos establecido procesos para la divulgación responsable:

Para investigadores de seguridad:

Nuestros compromisos:

Creemos que dar la bienvenida a la investigación de seguridad hace que Budgie sea más seguro para todos. Los investigadores que examinan nuestro código nos prestan un servicio a nosotros y a nuestros usuarios.

Budgie no es la única opción de código abierto para la gestión financiera. Existe un ecosistema saludable de alternativas, y creemos en mencionarlas de manera justa. Diferentes herramientas se adaptan a diferentes necesidades, y la mejor elección depende de tus requisitos específicos.

Actual es una herramienta de presupuesto enfocada en la privacidad con un fuerte enfoque local-first. Ofrece la metodología de presupuesto por sobres, capacidades de sincronización bancaria y opciones tanto auto-alojadas como en la nube. Si prefieres el presupuesto por sobres y quieres una experiencia centrada en escritorio, Actual vale la pena considerarlo.

Firefly III es un gestor completo de finanzas personales diseñado para auto-alojamiento. Ofrece seguimiento detallado de transacciones, funciones de presupuesto e informes extensos. Si te sientes cómodo gestionando tu propia infraestructura de servidor y quieres el máximo control, Firefly III ofrece capacidades poderosas.

GnuCash es un veterano del software financiero de código abierto, ofreciendo contabilidad de partida doble adecuada para uso personal y pequeñas empresas. Si necesitas funciones de nivel contable como facturación y seguimiento de gastos empresariales, la base de código madura de GnuCash tiene décadas de desarrollo detrás.

Budgie se enfoca específicamente en el seguimiento de gastos mobile-first y offline-first. Nuestras prioridades son:

Creemos que hay espacio en el ecosistema para todas estas herramientas. Los usuarios se benefician cuando tienen opciones, y la competencia entre proyectos de código abierto impulsa la innovación manteniendo los beneficios de confianza de la transparencia.

El software de código abierto no es automáticamente más seguro, pero permite una mejor seguridad a través de la transparencia. Cuando el código es público, las fallas de seguridad pueden ser encontradas y corregidas por cualquiera con la experiencia necesaria, no solo por los desarrolladores originales. Este escrutinio distribuido típicamente detecta problemas más rápido que depender únicamente de equipos de seguridad internos. Sin embargo, los beneficios de seguridad solo se materializan cuando la comunidad realmente revisa el código, por lo que los proyectos activos y bien mantenidos tienen más probabilidades de ser seguros que los abandonados.

Es una preocupación común, pero la investigación en seguridad muestra consistentemente que la oscuridad proporciona una protección débil. Los atacantes determinados pueden hacer ingeniería inversa de aplicaciones de código cerrado, encontrar vulnerabilidades mediante fuzzing y sondeo, o explotar los mismos errores que los desarrolladores internos pasaron por alto. Mientras tanto, los investigadores de seguridad legítimos quedan bloqueados de poder ayudar. El código abierto asume que los adversarios estudiarán el código y diseña una seguridad que funciona de todos modos. Esto produce sistemas más robustos que esperar que los atacantes no miren demasiado de cerca.

Es una preocupación válida conocida como «verificación de compilación». Budgie utiliza compilaciones reproducibles cuando es posible, permitiendo que cualquiera verifique que la aplicación publicada coincide con el código fuente. Para aplicaciones móviles, se requiere confianza adicional en la distribución a través de la tienda de aplicaciones, pero el código abierto asegura que puedes compilar la aplicación tú mismo si deseas la máxima verificación. También proporcionamos sumas de verificación para las versiones para que puedas verificar la integridad de la descarga.

Uno de los beneficios clave de la arquitectura de código abierto y offline-first es la soberanía de datos. Tus datos se almacenan localmente en tu dispositivo, no encerrados en la nube de alguna empresa que podría desaparecer. Si el desarrollo de Budgie se detuviera mañana, tus datos seguirían en tu teléfono, y el código abierto permitiría a cualquiera continuar el desarrollo o crear herramientas de exportación. Nunca estás atrapado.

No. Aunque cualquiera puede proponer cambios al código, tú controlas qué versión ejecutas. Las actualizaciones solo se instalan cuando decides actualizar la aplicación. Si te preocupa una versión particular, puedes revisar los cambios antes de actualizar o incluso compilar tu propia versión desde el código fuente. La naturaleza abierta del código significa que los cambios son visibles y revisables, lo que en realidad te da más control, no menos.

Budgie es gratuito con funciones premium opcionales para usuarios que desean capacidades adicionales. Nuestro modelo de negocio se basa en usuarios que encuentran suficiente valor en el producto para apoyar su desarrollo, no en monetizar los datos de los usuarios. La naturaleza de código abierto en realidad apoya este modelo, porque los usuarios pueden confiar en que sus datos no se venden, lo que los hace más dispuestos a pagar por las funciones premium. Transparencia y negocio sostenible pueden coexistir.

El software financiero que respeta tu privacidad no debería requerir fe ciega. Cuando eliges una aplicación de presupuesto de código abierto, estás eligiendo seguridad verificable en lugar de promesas de marketing. Estás eligiendo supervisión comunitaria en lugar de opacidad corporativa. Estás eligiendo confiar en evidencia en lugar de afirmaciones.

Budgie encarna este enfoque transparente. Cada línea de código es pública. Cada decisión está documentada. Cada afirmación es verificable. No te pedimos que confíes en nosotros porque lo decimos. Te pedimos que confíes en nosotros porque puedes ver exactamente lo que hacemos.

Tus datos financieros merecen este nivel de transparencia. Los patrones en tus gastos revelan detalles íntimos sobre tu vida, y tienes todo el derecho de saber exactamente cómo se maneja esa información. El presupuesto de código abierto hace posible ese conocimiento.

¿Listo para experimentar el seguimiento financiero construido sobre transparencia? Explora nuestro [código abierto](/#open-source), conoce nuestras [prácticas de seguridad](/#security) y [únete a la lista de espera](/#waitlist) para ser de los primeros en usar Budgie. Tu dinero. Tus datos. Tu capacidad de verificar cada una de nuestras afirmaciones.

2025-02-10

Un analisis tecnico profundo de la arquitectura offline-first de Budgie, explicando como SQLite, el cifrado AES-256 y la sincronizacion entre dispositivos mantienen tus datos financieros completamente privados.

Leer artículo→2025-01-29

Explora el movimiento local-first, CRDTs, motores de sincronización y por qué los desarrolladores eligen la arquitectura offline-first para aplicaciones sensibles a la privacidad.

Leer artículo→Únete a la lista de espera de Budgie y sé el primero en experimentar el seguimiento de gastos verdaderamente privado.

Unirse a la Lista de Espera