Die meisten persönlichen Finanz-Apps, die Banksynchronisation anbieten, verlassen sich auf einen Finanzdaten-Aggregator. Der Aggregator sitzt zwischen Ihnen und Ihrer Bank, sammelt Ihre Zugangsdaten oder OAuth-Token und speist Transaktionsdaten zurück in die App. Dieses Muster ist so verbreitet, dass viele Nutzer annehmen, es sei die einzige Möglichkeit für automatische Banksynchronisation.

Das ist es nicht. Und das Aggregatormuster birgt Risiken, die Nutzern selten klar offengelegt werden. Dieser Artikel erklärt, was Aggregatoren tun, warum Massenaggregation ein hochdotiertes Angriffsziel schafft und wie eine Offline-First-Architektur eine strukturell sicherere Alternative bietet.

Das Aggregatormuster: Was Plaid tut und was es sieht

Plaid ist ein Finanzdaten-Aggregator, der als Vermittler zwischen Verbraucher-Finanz-Apps und Banken fungiert. Wenn Sie ein Bankkonto über eine App verbinden, die Plaid verwendet, passiert Folgendes auf der Datenschicht:

- Zugangsdatenerfassung — Für Banken ohne direktes OAuth nutzte Plaid historisch Screen-Scraping, was Ihren tatsächlichen Benutzernamen und Ihr Passwort erforderte. Viele Integrationen sind auf OAuth-Token umgestiegen, aber die Verarbeitung der Zugangsdaten läuft weiterhin über Plaids Infrastruktur.

- Transaktionsspiegelung — Plaid zieht Ihren Transaktionsstrom von der Bank und speichert ihn. Der Aggregator hält eine Kopie Ihrer Finanzhistorie auf seinen Servern, getrennt von der App, die Sie tatsächlich verwenden.

- Datenweitergabe — Plaid-Daten können mit anderen Plaid-verbundenen Apps, die Sie zuvor autorisiert haben, Kreditgebern, Auskunfteien und Partnern unter Bedingungen geteilt werden, die Nutzer selten vollständig lesen.

- Aufbewahrung — Transaktionsdaten werden über den aktiven Zeitraum einer einzelnen App-Verbindung hinaus aufbewahrt. Das Löschen der App löscht die Daten nicht automatisch vom Aggregator.

Das bedeutet, dass Ihre Bankdaten bei der Verwendung einer Haushaltsapp, die von einem großen Aggregator unterstützt wird, an mindestens drei Orten vorhanden sind: bei Ihrer Bank, in der App und beim Aggregator. Jeder ist eine unabhängige Angriffsfläche.

Warum Massenaggregation ein hochdotiertes Angriffsziel ist

Ein Finanzdaten-Aggregator, der Millionen von Nutzern bedient, hält Zugangsdaten oder Zugriffstoken für Millionen von Bankkonten in einem System. Aus Angreifersicht ist dies ein weitaus attraktiveres Ziel als jede einzelne Bank, weil:

- Single Point of Entry — Die Kompromittierung eines Systems ermöglicht den Zugriff auf Zugangsdaten von Hunderten verschiedener Banken und Finanzinstitute. Angreifer müssen nicht jede Bank einzeln ins Visier nehmen.

- Konzentrierte Transaktionshistorie — Aggregatoren halten nicht nur Zugangsdaten, sondern auch jahrelange normierte Transaktionshistorien. Diese Daten sind wertvoll für Identitätsbetrug, Kontoübernahmen und Social-Engineering-Angriffe.

- Sicherheitslage von Drittanbietern — Die Sicherheitslage eines großen Aggregators wird von diesem Unternehmen bestimmt, nicht von Ihrer Bank. Ihre Bank hat möglicherweise hervorragende Sicherheitspraktiken, aber Ihre Datenexposition hängt nun von einer dritten Partei ab, die Sie nicht explizit gewählt haben.

Dieses Risiko ist nicht theoretisch. Große Finanzdaten-Aggregatoren und Fintech-Vermittler haben im Laufe der Jahre bedeutende Sicherheitsvorfälle erlebt, bei denen Verbraucher-Bankzugangsdaten, Kontonummern und Transaktionshistorien offengelegt wurden. Jeder Vorfall betraf Nutzer mehrerer Apps gleichzeitig, weil der Verstoß auf der Aggregatorebene lag und nicht bei einer einzelnen Anwendung.

Offline-First als architektonische Antwort

Eine Offline-First-Architektur adressiert das Aggregatorrisiko auf struktureller Ebene statt durch Richtlinienversprechen. Wenn Ihre Finanzdaten auf Ihrem Gerät gespeichert sind und die Banksynchronisation direkt erfolgt – ohne Zwischenstelle – existiert die Aggregator-Angriffsfläche nicht.

Was sich architektonisch ändert

- Kein Zugangsdaten-Escrow — Ihre Bankzugangsdaten oder OAuth-Token werden nur auf Ihrem Gerät gespeichert, im Ruhezustand verschlüsselt. Kein Drittanbieter-Server hält eine Kopie.

- Direkte Bankkommunikation — Wenn die Synchronisation läuft, kommuniziert Ihr Gerät direkt mit Ihrer Bank-API. Die Transaktionsdaten fließen von der Bank zum Gerät, ohne einen Zwischenserver zu passieren.

- Keine Aggregatorkopie Ihrer Historie — Da die Synchronisation direkt ist, gibt es keine zweite Kopie Ihres Transaktionsstroms auf einem Aggregatorserver. Die einzigen Kopien befinden sich bei Ihrer Bank und auf Ihrem Gerät.

- Begrenzte Auswirkung einer Datenpanne — Wenn Ihr Gerät kompromittiert wird, beschränkt sich die Exposition auf Ihre Konten. Eine Aggregator-Datenpanne kann alle Nutzer gleichzeitig betreffen.

Direkte API-Token vs. Aggregator-OAuth

Viele Banken bieten jetzt offizielle API-Programme mit begrenzten OAuth-Token an. Diese Token gewähren schreibgeschützten Zugriff auf die Transaktionshistorie, ohne Anmeldedaten preiszugeben. In einer Offline-First-App ist dies die sicherste Form der automatisierten Banksynchronisation:

- Begrenzte Berechtigungen — Das Token gewährt nur Zugriff auf Transaktionsdaten. Es kann keine Überweisungen einleiten, Kontodaten ändern oder andere Bankdienstleistungen nutzen.

- Widerrufbar — Sie können das Token jederzeit in Ihrem Bankportal widerrufen und den Zugriff sofort beenden, ohne Ihr Passwort zu ändern.

- Keine Zugangsdaten-Exposition — Das Token wird von Ihrer Bank generiert, nicht aus Ihrem Passwort abgeleitet. Selbst wenn das Token abgefangen wird, bleiben Ihre Anmeldedaten sicher.

- Lokal gespeichert — In einer Offline-First-App lebt das Token auf Ihrem Gerät, nicht auf einem Aggregatorserver. Das Widerrufen bei Ihrer Bank entfernt auch den einzig verbleibenden Zugangspfad.

Aggregator-OAuth hingegen leitet Ihre Bankautorisierung über die Aggregatorplattform. Das resultierende Token wird vom Aggregator gehalten, nicht von der App oder Ihrem Gerät. Sie vertrauen darauf, dass der Aggregator es verantwortungsbewusst verwendet und ausreichend sichert.

PDF-, Excel- und CSV-Importe als universeller Fallback

Nicht jede Bank bietet ein API-Programm an, und nicht jede Bank wird von einer bestimmten Direkt-Sync-Integration unterstützt. Für diese Fälle ist der manuelle Kontoauszugsimport der datenschutzwahrende Fallback – und er ist praktischer als die meisten Menschen erwarten.

Warum manueller Import unterschätzt wird

- Universelle Kompatibilität — Jede Bank, die je existiert hat, kann einen Kontoauszug erstellen. CSV- und PDF-Exporte funktionieren mit jedem Finanzinstitut der Welt, ohne API-Zugang.

- Keine fortlaufende Zugangsdaten-Exposition — Sie laden einen Kontoauszug von Ihrer Bank-Website mit Ihrem normalen Login herunter und importieren dann die Datei. Es gibt keine Token, keine gespeicherten Zugangsdaten und keine dauerhafte Verbindung zu verwalten.

- Vorhersehbare Häufigkeit — Die meisten Nutzer gleichen ihre Konten wöchentlich oder monatlich ab. Der manuelle Kontoauszugsimport passt natürlich in diesen Rhythmus, ohne ständige Konnektivität zu erfordern.

- Kontrolle über den Prüfpfad — Sie entscheiden genau, welche Zeiträume Sie importieren. Es gibt keine Hintergrundsynchronisation, die Daten ohne Ihre ausdrückliche Aktion abruft.

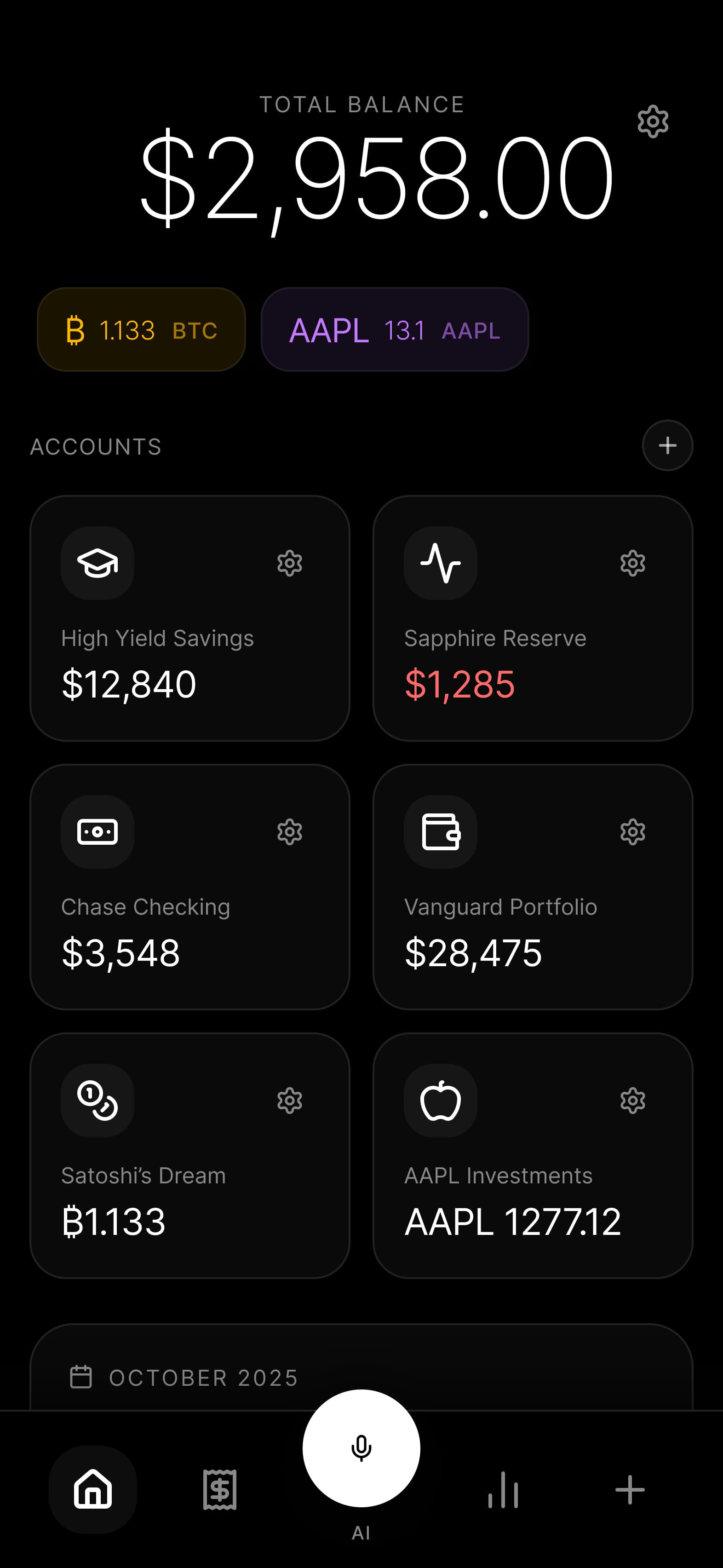

Wie Budgie dies von Anfang bis Ende implementiert

Budgie unterstützt sowohl direkte Banksynchronisation als auch manuellen Import, mit dem konsequenten Engagement, Ihre Daten in jeder Phase auf Ihrem Gerät zu halten.

Direkte Synchronisation

Für unterstützte Banken verbindet sich Budgie direkt von Ihrem Gerät mit der Bank-API über OAuth-Token, die in der verschlüsselten lokalen Datenbank gespeichert sind. Die Synchronisation läuft auf Ihrem Gerät; Budgie-Server sind nicht am Datenfluss beteiligt. Transaktionsdaten werden direkt in die lokale SQLite-Datenbank geschrieben.

CSV- und PDF-Import

Budgies CSV- und PDF-Import analysiert Kontoauszugsdateien auf Ihrem Gerät. Beim Import wird kein Dateiinhalt auf einen Server hochgeladen. Der Parser läuft lokal, extrahiert Transaktionen und schreibt sie in die lokale Datenbank. Duplikatserkennung stellt sicher, dass das Importieren überlappender Datumsbereiche keine doppelten Einträge erstellt.

Verschlüsselter lokaler Speicher

Egal ob Daten über direkte Synchronisation oder manuellen Import ankommen, sie werden in derselben AES-256-verschlüsselten SQLite-Datenbank gespeichert. Die Datenbank ist durch Ihre Geräte-PIN, biometrische Authentifizierung oder eine dedizierte App-Sperre geschützt. Keine Transaktionsdaten werden zu irgendeinem Zeitpunkt auf Budgie-Servern gespeichert.

Verschlüsseltes Backup

Wenn Sie ein Backup erstellen, wird die verschlüsselte Datenbankdatei an Ihr gewähltes Ziel exportiert – iCloud, Google Drive, eine lokale Netzwerkfreigabe oder ein USB-verbundenes Gerät. Budgie empfängt oder speichert das Backup nicht. Die Wiederherstellung liest die Datei vom selben Ziel und entschlüsselt sie lokal.

Häufig gestellte Fragen

Verwendet Budgie Plaid für die Banksynchronisation?

Nein. Budgies Banksynchronisation verbindet sich direkt von Ihrem Gerät mit unterstützten Bank-APIs, ohne über einen Finanzdaten-Aggregator zu leiten. Für Banken, die noch nicht direkt synchronisiert werden, bietet CSV- und PDF-Import volle Kompatibilität ohne Drittanbieter-Zugangsdatenverwaltung.

Ist CSV-Import wirklich sicher genug für die laufende Nutzung?

Ja, für die meisten Nutzer. Manueller Import passt natürlich dazu, wie Menschen ihre Finanzen tatsächlich überprüfen – wöchentlich oder monatlich. Der Sicherheitsvorteil ist erheblich: Es gibt keine gespeicherten Zugangsdaten, keine dauerhaften Verbindungen und keine beteiligten Drittanbieter-Dienste. Viele sicherheitsbewusste Nutzer bevorzugen dieses Modell genau deshalb, weil es explizit und überprüfbar ist.

Was, wenn meine Bank für die App, die ich aktuell verwende, einen Aggregator voraussetzt?

Der Wechsel zum Budgie-CSV-Import eliminiert den Aggregator vollständig. Laden Sie Ihren Kontoauszug wie gewohnt von Ihrer Bank-Website herunter und importieren Sie ihn in Budgie. Sie erhalten vollständige Transaktionshistorie ohne anhaltende Zugangsdatenexposition gegenüber Dritten.

Wie geht Budgie mit OAuth-Token für die direkte Synchronisation um?

OAuth-Token für die direkte Banksynchronisation werden in der verschlüsselten lokalen Datenbank auf Ihrem Gerät neben Ihren Transaktionsdaten gespeichert. Sie werden durch dieselbe AES-256-Verschlüsselung und Geräteauthentifizierung wie Ihre Finanzdaten geschützt. Das Widerrufen eines Tokens aus Ihrem Bankportal beendet sofort den gesamten Sync-Zugriff, ohne dass eine Aktion innerhalb von Budgie erforderlich ist.

Kann ich verifizieren, dass Budgie meine Bankdaten nicht an einen Server sendet?

Ja. Budgie ist Open Source. Sie können den Banksync- und Importcode überprüfen, um zu bestätigen, dass keine ausgehenden Aufrufe Transaktionsdaten an Budgie-Server senden. Die Netzwerkanfragen während der Synchronisation gehen direkt von Ihrem Gerät zum Bank-API-Endpunkt.